1. Internet

- Distinguer le rôle des protocoles IP et TCP.

- Caractériser les principes du routage et ses limites.

- Distinguer la fiabilité de transmission et l’absence de garantie temporelle.

- Sur des exemples réels, retrouver une adresse IP à partir d’une adresse symbolique et inversement.

- Caractériser quelques types de réseaux physiques : obsolètes ou actuels, rapides ou lents, filaires ou non.

- Caractériser l’ordre de grandeur du trafic de données sur internet et son évolution.

Internet est un réseau constitué de très nombreux réseaux. Sa structure est très robuste car des protocoles assurent à la fois son indépendance par rapport à un type de connexion donnée (vous pouvez vous connecter à Internet par WiFi, 4G, fibre optique, etc…) et son indépendance par rapport à une organisation centrale. Aucune machine en particulier n’est indispensable pour qu’Internet fonctionne.

Lorsque vous tapez dans la barre d’adresse de votre navigateur « www.unsite.com », votre ordinateur va chercher à entrer en communication avec un autre ordinateur se trouvant potentiellement très loin de chez vous. Comment votre requête va-t-elle arriver à son destinataire dans cet immense réseau de réseaux qu’est Internet ?

Sur Internet circulent 168 millions de téraoctets/mois. Ce chiffre est en augmentation constante.

Quelques valeurs de débits

WiFi : 7 Mo/s

4G : 10-20 Mo/s

Câbles : 10-20 Mo/s

Fibre optique : 100 Mo/s

Deux protocoles ont une importance fondamentale dans le fonctionnement d’internet : le protocole IP – Internet Protocol – et le protocole TCP – Transmission Control Protocol. Ces protocoles sont très souvent associés, de sorte qu’on parle souvent de protocole TCP/IP.

Protocole IP

Le rôle du protocole IP est d’acheminer des données d’un ordinateur A à un ordinateur B à travers Internet.

Qu’est-ce qu’un protocole ?

Nous l’avons vu dans la partie 2 « Le Web » que nous avons traitée avant celle-ci. Un protocole, c’est un ensemble de règles qui régissent la communication entre deux ordinateurs.

Tout ordinateur sur un réseau possède une adresse IP formées de 4 nombres compris entre 0 et 255 (par exemple 212.20.140.1). Cette adresse permet d’identifier un ordinateur sur le réseau.

ipconfig /all.Si vous utilisez un autre système d’exploitation, une recherche sur Internet vous donnera rapidement la solution.

Routage

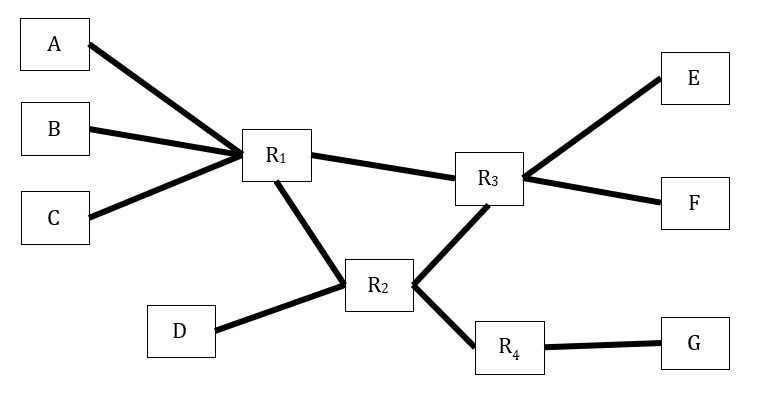

Imaginons que, sur la figure ci-dessous, l’ordinateur A veuille envoyer des données à l’ordinateur G.

R1, R2, R3 et R4 sont des routeurs, c’est-à-dire des ordinateurs dont la seule fonction consiste à recevoir des données et le renvoyer vers un autre routeur, de manière à ce que les données se rapprochent, routeur après routeur, de leur destinataire.

Les données envoyées par A sont reçues par R1. R1 voit que le message est adressé à G. Pour cela, il sait, grâce à sa table de routage, qu’il doit transmettre les données à R2. Lorsque R2 reçoit le message, il le transmettra à R4, qui le transmettra à G.

Toutes ces opérations sont gérées par le protocole IP.

Tables de routage

Les routeurs disposent de tables de routage qui leur indique à quelle routeur transmettre des données selon le destinataire final.

Par exemple, dans le cas du routeur R1, sa table de routage va lui indiquer que pour atteindre E ou F, il faut faire suivre les données à R3. Et que pour atteindre D ou G, il faut passer par R2.

Les tables de routages sont générées par les routeurs eux-mêmes en communiquant entre eux. Ceci permet une adaptation aux changements (un routeur qui tombe en panne par exemple).

Limites du protocole IP

La route suivie par un paquet de données n’est pas forcément la plus courte. De plus, si le réseau est engorgé, un paquet peut être perdu.

Le protocole IP ne garantit donc pas que les données envoyées sont arrivées à leur destinataire.

Protocole IP et courrier postal

On peut comparer le routage au système du courrier postal. Si, à Sydney, un Australien expédie une lettre à l’adresse « 20, route des Cigales, Valbonne, France », le facteur australien n’apporte pas cette lettre directement à son destinataire : il la met dans un avion en direction de Hong-Kong ou de Los Angeles, où un autre facteur la met dans un avion en direction de Francfort ou de Paris, où un autre facteur la met dans un avion en direction de Nice, où un facteur l’apporte finalement en camionnette, au 20 de la route des Cigales, à Valbonne.Un routeur, qui reçoit des informations à envoyer à une adresse IP X, doit choisir le routeur suivant, en direction de X. De même que le facteur australien sait qu’une lettre pour la France, peut passer par Hong-Kong, le routeur a un répertoire, appelé table de routage, qui indique que la première étape d’un chemin vers l’adresse X est le routeur dont l’adresse IP est B, auquel il est directement connecté. Il envoie donc ces informations vers le routeur B, qui consulte à son tour sa propre table de routage, et ainsi de suite jusqu’à arriver à l’ordinateur dont l’adresse est X. Comme dans un jeu de piste, on ne connaît pas le chemin à l’avance, mais, à chaque étape, on découvre la suivante.

D’après Gilles Dowek – Eyrolles 2012

Protocole TCP

Ce protocole découpe les données à envoyer (par exemple un fichier image) en paquets numérotés de 1500 octets au maximum. Un système de contrôle permet de s’assurer que le paquet n’a pas été altéré pendant son cheminement sur le réseau. Le protocole TCP permet d’indiquer également quelle application envoie des données (votre navigateur, Skype, votre client Pronote, etc…). Enfin, le protocole TCP exige un « accusé de réception » de la part du destinataire pour être sûr qu’il a bien reçu le paquet.

Domaine Name System (DNS)

Les appareils connecté à Internet disposent d’une adresse IP. Mais comme il est plus simple de retenir un nom plutôt qu’une adresse IP, on utilise des noms de domaine. Le site w3schools.com par exemple, a pour adresse IP 192.229.133.221.

Cette correspondance entre adresse symbolique et adresse IP est notée dans le DNS, qui recense tous les noms de domaines et leur IP associés.

Lorsque vous vous connectez à un site en tapant son nom dans la barre d’adresse, votre navigateur envoie une requête à un serveur DNS qui va renvoyer l’adresse IP du site en question. Vous pouvez maintenant échanger des données avec le serveur hébergeant le site via le protocole IP.

- Quelle est votre adresse IP ?

- Où se trouve le serveur qui héberge ce site ?

- Donnez le nom d’une ville hébergeant un routeur qui achemine vos données lorsque vous vous connectez à mon site.

- Donnez l’adresse IP du serveur hébergeant ce site.

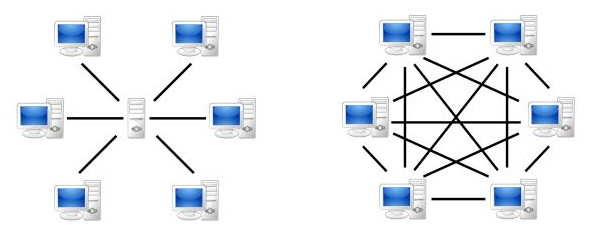

Réseau pair-à-pair

Dans un réseau pair-à-pair (peer-to-peer ou P2P en anglais), il n’y a pas de serveur d’un côté et de client de l’autre. Chaque ordinateur est à la fois client est serveur.

Ce genre de réseau permet un partage efficace des fichiers, souvent dans le cadre de partages illégaux.

Le principal avantage de ce type de réseau est le fait que vous pouvez télécharger un même fichier à partir de plusieurs autres ordinateurs qui en disposent, grâce à un protocole de P2P (comme Bitorrent). Imaginez que vous souhaitez qu’un ami vous envoie un film par Internet. L’échange va être limité par la plus petit débit entre le débit montant de votre ami (upload) et votre débit descendant (download). En général, les débits montants sont 8 à 10 fois plus faibles que les débits descendants.

Dans un réseau P2P, vous pourrez télécharger votre film à partir de plusieurs autres ordinateurs qui l’ont en partage. Cela garantit une vitesse de transfert importante

Dangers du P2P

Outre l’aspect illégal du téléchargement gratuit d’œuvres protégées par des droits d’auteur, qui est punis plus ou moins sévèrement selon les pays, vous n’avez jamais la garantie que le fichier que vous êtes en train de télécharger est réellement ce qu’il est censé être…

Ainsi, un utilisateur peut très bien cacher un logiciel malveillant dans un fichier vidéo.